WireGuard vs OpenVPN: ¿Qué protocolo VPN elegir?

La decisión del protocolo VPN

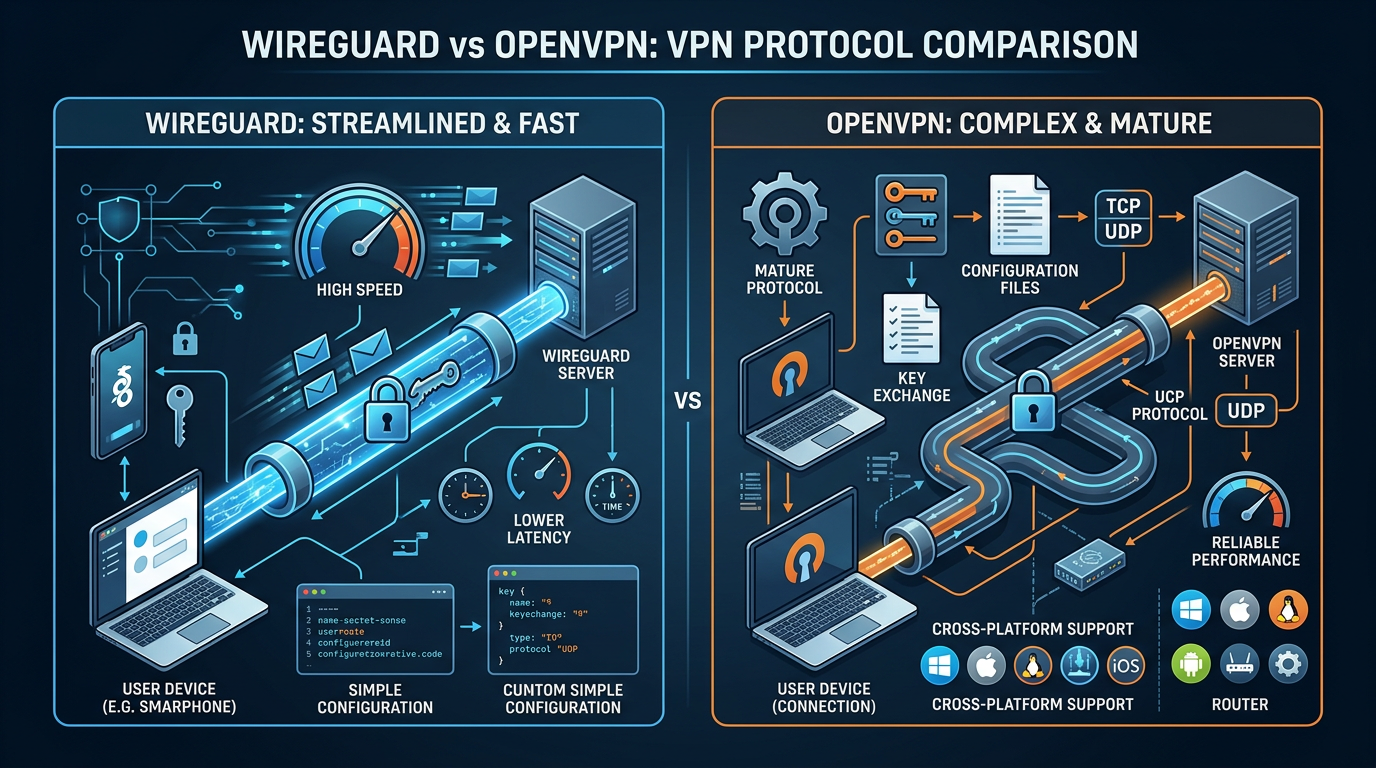

Al configurar infraestructura VPN, la elección entre WireGuard y OpenVPN no es solo una preferencia: afecta el rendimiento, la postura de seguridad y la complejidad operativa. Ambos protocolos cifran el tráfico y crean túneles seguros, pero toman enfoques muy diferentes.

Esta comparación ayuda a los equipos de ingeniería a elegir el protocolo correcto según sus necesidades específicas: requisitos de rendimiento, estándares de seguridad, complejidad de despliegue y sobrecarga operativa.

¿Qué es WireGuard?

WireGuard es un protocolo VPN moderno diseñado para simplicidad y rendimiento. Lanzado en 2020, usa criptografía de última generación (ChaCha20, Poly1305, Curve25519, BLAKE2) y se ejecuta completamente en el kernel de Linux, resultando en latencia significativamente menor y mayor throughput que los protocolos VPN tradicionales.

Características clave:

- ~4,000 líneas de código (vs ~100,000+ de OpenVPN)

- Implementación en espacio kernel en Linux (más rápido)

- Criptografía moderna por defecto

- Configuración simple (a menudo un solo archivo)

- Soporte de roaming integrado

¿Qué es OpenVPN?

OpenVPN es el estándar establecido, probado en batalla desde 2001. Es altamente configurable, soporta múltiples métodos de autenticación y se ejecuta en espacio de usuario, haciéndolo portable entre plataformas pero típicamente más lento que las soluciones basadas en kernel.

Características clave:

- Maduro y ampliamente soportado (20+ años)

- Altamente configurable (muchas opciones)

- Implementación en espacio de usuario (portable, más lento)

- Autenticación flexible (certificados, contraseñas, 2FA)

- Documentación extensa y comunidad

Comparación de rendimiento

Velocidad y latencia

WireGuard típicamente ofrece:

- 2–3x más throughput que OpenVPN

- Menor latencia (especialmente en Linux)

- Mejor rendimiento en dispositivos móviles

- Establecimiento de conexión más rápido (~1 segundo vs 5–10 segundos)

Rendimiento de OpenVPN:

- Más lento pero adecuado para la mayoría de casos de uso

- Mayor uso de CPU (sobrecarga de espacio de usuario)

- Más latencia en conexión inicial

- Rendimiento varía significativamente con la configuración

Por qué importa: Para aplicaciones de alto ancho de banda, acceso remoto con requisitos de baja latencia, o usuarios móviles, la ventaja de rendimiento de WireGuard es significativa.

Uso de recursos

- WireGuard: Menor uso de CPU, especialmente en Linux (implementación en kernel)

- OpenVPN: Mayor uso de CPU, más memoria por conexión

Para equipos que ejecutan VPNs en infraestructura sensible a costos, la eficiencia de WireGuard puede reducir tamaños de instancia o soportar más usuarios concurrentes.

Comparación de seguridad

Criptografía

WireGuard:

- Cripto moderno y auditado (ChaCha20-Poly1305, Curve25519)

- Superficie de ataque menor (menos código = menos vulnerabilidades)

- Protocolo criptográfico diseñado desde cero (2015+)

OpenVPN:

- Cripto configurable (puede usar algoritmos modernos o legacy)

- Base de código más grande (más vulnerabilidades potenciales históricamente)

- Modelo de seguridad probado (extensivamente probado durante décadas)

Ambos protocolos son seguros cuando están correctamente configurados. La simplicidad de WireGuard reduce errores de configuración, mientras que la flexibilidad de OpenVPN permite ajuste fino para requisitos de seguridad específicos.

Postura de seguridad

- WireGuard: Seguro por defecto (difícil de malconfigurar)

- OpenVPN: La seguridad depende mucho de las opciones de configuración

Malconfiguraciones comunes de OpenVPN que reducen seguridad:

- Suites de cifrado débiles

- Parámetros de intercambio de claves inseguros

- Falta de Perfect Forward Secrecy (PFS)

- Gestión inadecuada de certificados

WireGuard evita estos problemas usando valores seguros por defecto y configuración mínima.

Facilidad de uso y configuración

Configuración de WireGuard

WireGuard usa una configuración simple basada en texto:

[Interface]

PrivateKey = <clave-privada>

Address = 10.0.0.2/24

[Peer]

PublicKey = <clave-publica-servidor>

Endpoint = vpn.ejemplo.com:51820

AllowedIPs = 0.0.0.0/0

Ventajas:

- Archivo de configuración único

- Fácil de entender y auditar

- Rápido de configurar (minutos, no horas)

Configuración de OpenVPN

OpenVPN requiere múltiples archivos y configuración más compleja:

# Config cliente

client

dev tun

proto udp

remote vpn.ejemplo.com 1194

ca ca.crt

cert client.crt

key client.key

cipher AES-256-GCM

auth SHA256

Consideraciones:

- Múltiples archivos (certificados, claves, config)

- Más opciones de configuración (puede ser abrumador)

- Requiere gestión de autoridad certificadora (CA)

- Curva de aprendizaje más pronunciada

Despliegue y operaciones

Despliegue de WireGuard

Pros:

- Configuración rápida (especialmente en Linux)

- Dependencias mínimas

- Fácil de automatizar (formato de config simple)

- Integrado en kernel de Linux 5.6+

Contras:

- Ecosistema de herramientas menos maduro

- Menos clientes GUI (aunque mejorando)

- Soporte limitado en Windows (requiere driver)

Despliegue de OpenVPN

Pros:

- Herramientas y GUIs extensos

- Soporte multiplataforma (Windows, macOS, Linux, móvil)

- Herramientas de gestión maduras (EasyRSA, soluciones comerciales)

- Patrones de despliegue bien documentados

Contras:

- Configuración inicial más compleja

- Sobrecarga de gestión de certificados

- Más configuración que mantener

Cuándo elegir WireGuard

Elige WireGuard cuando:

- El rendimiento es crítico (alto ancho de banda, necesidades de baja latencia)

- Infraestructura basada en Linux (soporte de kernel)

- La simplicidad importa (equipo pequeño, configuración rápida)

- Casos de uso mobile-first

- Infraestructura moderna (puede adoptar protocolos más nuevos)

Casos de uso:

- VPNs sitio a sitio entre regiones cloud

- Acceso remoto para equipos de desarrollo

- Túneles de red de alto rendimiento

- VPN para fuerza laboral móvil

Cuándo elegir OpenVPN

Elige OpenVPN cuando:

- Soporte multiplataforma es esencial (Windows, macOS, sistemas legacy)

- Requisitos de autenticación complejos (2FA, integración LDAP)

- Herramientas maduras y clientes GUI son necesarios

- Cumplimiento requiere configuraciones específicas

- Infraestructura establecida (ya desplegada, funcionando bien)

Casos de uso:

- VPN empresarial con plataformas cliente diversas

- Despliegues impulsados por cumplimiento

- Requisitos de autenticación complejos

- Entornos que requieren personalización extensa

Consideraciones de migración

De OpenVPN a WireGuard:

- Evaluar soporte de cliente (especialmente Windows)

- Planificar simplificación de configuración

- Probar mejoras de rendimiento

- Considerar despliegue gradual

Mantenerse con OpenVPN:

- Asegurar configuración segura (cifrados modernos, PFS)

- Actualizaciones de seguridad regulares

- Gestión del ciclo de vida de certificados

- Ajuste de rendimiento si es necesario

Conclusión

WireGuard ofrece rendimiento superior y simplicidad para infraestructura moderna enfocada en Linux. Es la mejor elección cuando velocidad, eficiencia y facilidad de despliegue importan.

OpenVPN sigue siendo la elección correcta para despliegues multiplataforma, necesidades de autenticación complejas y entornos que requieren personalización extensa o herramientas maduras.

Para la mayoría de equipos de ingeniería construyendo nueva infraestructura VPN hoy, WireGuard es la elección por defecto a menos que requisitos específicos (soporte Windows, autenticación compleja) indiquen lo contrario. Los beneficios de rendimiento y operativos son significativos, y el modelo de seguridad es sólido.

Recomendación: Empieza con WireGuard para nuevos despliegues. Usa OpenVPN cuando necesites sus fortalezas específicas (multiplataforma, autenticación compleja, herramientas maduras).

Construye tu futuro.

¿Listo para transformar tu infraestructura con agentes de IA inteligentes?

Iniciar descubrimiento